Bylock ve Operasyon Güvenliği Fiyaskosu

Bu yazımda Bylock konusunda kafamda oluşan bazı soru işaretlerine değinmeye çalışacağım. Operasyonlar başladığından beri bu yazıyı yazmak istiyordum fakat yanlış anlaşılma korkusuyla cesaret edememiştim. Fetö'nün, Bylock yazılımını kullanarak nasıl büyük bir hata yaptığını dile getirmek; suçluya yol göstermek, şerefsizlik, fetö sempatizanlığı ya da vatan hainliği olarak algılanabilirdi. Fakat Bylock'un, bütün örgütün deşifre olmasına yol açan bir uygulama olduğu ortaya çıkınca kafamda iki soru belirdi: Ya Fetö sanıldığı gibi üst düzey gruplardan akıl alan bir örgüt değil, ya da akıl aldıkları gruplar Fetö'nün tamamen deşifre olmasını istemiş.

Profesyonel olarak bilgi güvenliğiyle ilgilenen biri olarak gizlilik (privacy) ve operasyon güvenliği (OPSEC) alanları hakkında da araştırmalar yapmaktayım. Dünyada OPSEC, bir alt bilim dalı gibi ele alındığından hakkında makaleler yazılması olağan karşılanır. Umarım bu yazı ülkemizde suçluya yol göstermekten ziyade teknik bir bakış açısı olarak görülür.

OPSEC (Operasyon Güvenliği) Nedir

OPSEC, Amerikan ordusu tarafından 2. Dünya savaşından beri kullanılan bir terimdir. Genel anlamda kritik bilgilerin düşman istihbaratı tarafından ele geçirilmemesini amaç edinir. Daha dar anlamda ise kabaca, küçük ayrıntıların korunarak büyük resmin görülmesini engellemek diyebiliriz.

Black Hat, Defcon ve Pwnie Awards Adaylığım

Ekip olarak Ağustos başında Las Vegas'ta düzenlenen Black Hat USA ve Defcon konferanslarına katıldık. Benim için bu seyahatin en heyecanlı noktası Pwnie Awards adaylığı olduğu için ilk olarak oradan başlamak istiyorum.

Pwnie Awards Adaylığım

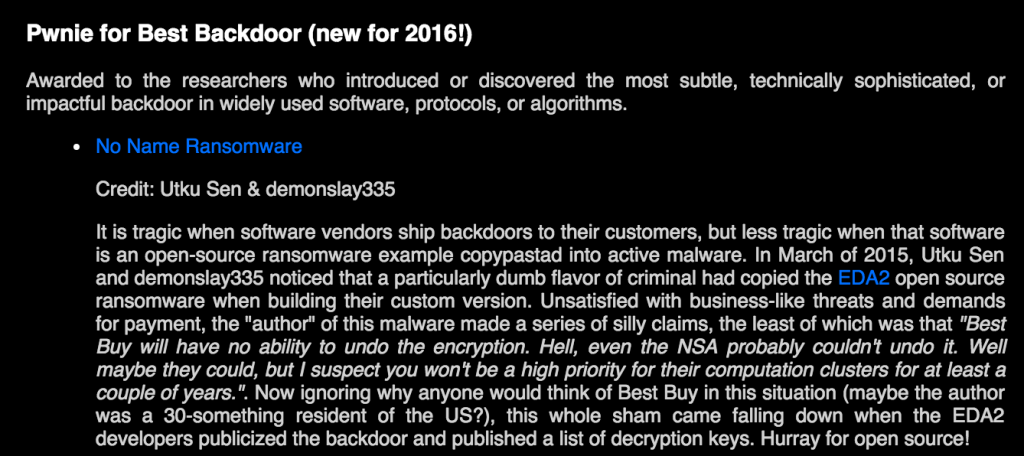

Pwnie Awards, her sene Las Vegas'ta güvenlik dünyasının en başarılı ve en kötü işlerine verilen bir ödüldür. Güvenlik dünyasının Oscar'ı, Ballon dor'u olarak düşünebilirsiniz. Jüri, dünyanın seçkin güvenlik araştırmacılarından oluşur. Bu ödülü her sene takip ederdim. Geçen aylarda aday gösterme sürecinin başladığını okudum. Fakat aday olabilmek hiç aklıma bile gelmeyen bir şeydi. Bir gün Twitter'da anonim bir kullanıcıdan DM aldım. Beni "Best Backdoor" kategorisinde aday göstereceğini, bunu fazlasıyla hakettiğimi söyledi. Teşekkür ettim, fakat olabileceğine çok ihtimal vermiyordum. Çünkü adaylar yine jüri tarafından belirlenecekti.

Konferansın başlamasına yaklaşık 10 gün kala aday listesi açıklandı. Heyecanla sayfada ismimi arattım. Yoktum. Yaklaşık 30 saniyelik bir burukluk yaşasam da Best Backdoor kategorisi adaylarının henüz açıklanmadığını farkettim. Siteyi her gün kontrol ediyordum. En son Amerika'ya uçarken Londra havaalanında kontrol ettim. Aday gösterilmiştim :)

Mr Robot 1. Sezon Hack Sahnelerinin İncelemesi

Mr.Robot dizisi, aşırı abartılı Hollywood hacker filmleriyle karşılaştırınca takdir ettiğim bir yapım. Hacking sahneleri gerçeğe yakın kurgulanmaya çalışmış. Eksik noktalar barındırsa da, genel olarak başarılı diyebilirim. Bu yazıda bilgisayar ekranını gördüğümüz ya da bahsi geçen seneryoların gerçekliğini değerlendirmeye çalışacağım. Elbette bütün sahneleri ele alamadım. Diziye tekrar göz gezdirirken denk geldiklerimi yazdım.

Yazı içinde yanlış bilgi verdiğimi düşürseniz yorum olarak beni düzeltebilirsiniz. İlgili kısmı düzenlerim.

A Turkish Poetry Generetor AI That Passes Turing Test

As a last semester student of Computer Engineering department I decided to work on a natural language processing project which generates human-like poetic texts in Turkish.

The goal of this project is creating a computer program that can generate poems which are indistinguishable from human-written poems. An experiment is made with 146 participants to test if our automatic poetry generation program ROMTU is able to achieve this goal. As a result,ROMTU were able to mislead 48.63% of participants.

I will give a short information about the project in this blog post. For further reading I will share link of my full paper and source codes of the program.

Turing benzeri bir testi geçen ilk makina şairimiz: ROMTU

Bilgisayar mühendisliği son sınıf öğrencisi olarak 2015 sonbaharında tez için bir konu seçmem gerekiyordu. Şiiri ve Alan Turing'i seven biri olarak şiir yazan bir algoritma üzerinde çalışmaya karar verdim. Tez danışmanım Yrd.Doç.Dr Tuğba Yıldız ile birlikte yaklaşık 8 ay süren çalışmanın ardından projeyi bitirebildim. Artık Türkçe şiirler yazarak, insanları insan olduğuna ikna edebilen makina bir şairimiz var! Proje aynı zamanda İstanbul Bilgi Üniversitesi Bilgisayar Mühendisliği fakültesinin 2015-2016 eğitim öğretim yılının en iyi projesi seçildi.

Programların, insanların anlayabileceği cümleler üretmesi yeni bir teknoloji değil. Bunu oldukça başarılı bir şekilde gerçekleştiren projeler var. Benim projemin amacı, şiir gibi daha çok insanların duygularına hitap eden bir sanat dalını, bir bilgisayar programının taklit edip edemeyeceğini test etmekti.

Programın ismine başlangıçtan yaklaşık 3 ay sonra karar verdim. İkinci dünya savaşı döneminde Zonguldak'ta yaşayan şair iki arkadaş Rüştü Onur ve Muzaffer Tayyip Uslu'nun baş harflerini kullanarak bu programa bir isim bulmuş oldum: ROMTU

Bu yazının içinde çok detaylı teknik bilgiler paylaşmayacağım. Detaylı bilgi edinmek isteyenler için yazının sonunda tezimin ve projenin kodlarının linkini paylaşıyor olacağım.

Teknik Detaylar

ROMTU'nun şiir yazarken kullanabileceği bir kelime haznesi oluşturmak için 1500 farklı şiirin içinden en çok kullanılan 4245 kelimeyi belirledik. Daha sonra bu kelimeleri biçimlerine(isim,sıfat,zarf vs) ve temel anlamlarına(negatif,pozitif vs.) gibi temel kategorilere ayırdık.

Daha sonra 2882636 kelimeden oluşan Zemberek veritabanını kullanarak bu 4245 kelimenin olabilecek bütün gramer çekimlerini listeledik.

Program böylece doğru bir şekilde cümle kurmayı öğrenmiş oldu. Fakat şiirlerin anlamlı olabilmesi için kelimeler arasında bir anlam ilişkisi kurması gerekiyordu. Bunun için de Türkçe websiteler taranarak oluşturulmuş, içinde yaklaşık 500 milyon kelime bulunan bir data kullandık. Program hangi kelimelerin ne sıklıkta yan yana geçtiğini hesaplayarak, kelimeler arasında bir anlam ilişkisi kurmayı öğrendi. Örneğin ağaç ve bahçe kelimelerinin aynı cümlede geçme oranı ağaç ve bardak kelimelerinin aynı cümlede geçme oranından daha yüksek olduğu için program, ağaç kelimesinin bardak yerine bahçe ile benzer temalara sahip olmasını bilir hale geldi.

Şiir kalıpları oluşturmak için de ünlü şairlerin şiirlerini analiz ederek, hangi tarzda şiirler yazdıklarını tespit ettik ve bunları program için bir kalıp haline getirdik.

Dealing With Script Kiddies - Cryptear.B Incident

Two days ago, Securityweek reporter Eduard Kovacs contacted with me and asked if I heard about the Cryptear.B incident. Well I wasn't aware of that. I read the Trendmicro's post . It seems another group used my Hidden Tear code and caused some trouble again. In Trendmicro's article they claimed that the file recovery is not possible because the ransomware also encrypts the decryption key.

Another point which makes this attack unique is the fact that the generated key is lost within the valid file. The generated decryption key is saved inside a .txt file. Once dropped in the desktop folder, the malware starts encrypting files. Like other crypto-ransomware, this makes it very difficult to recover the files, even after the victim pays the ransom.

I sent them few mentions and told if they send me the malware maybe I can crack it because I had serious doubts about they didn't even try for it.

Anyway I believe I can decrypt it if @TrendMicro team send me the malware

— Utku Sen (@utku1337) 14 Ocak 2016

They didn't send me it. However, another security researcher Yonathan Klijnsma sent me the sample even if he is seriously against the Hidden Tear project. In this article he says:

“There is no educational purpose for releasing source code for a piece of ransomware,” Klijnsma told SecurityWeek. “Cryptographic implementations to secure files, sure, ransomware no. We have too much to deal with already, you really don't want to help anyone in that business.”

Destroying The Encryption of Hidden Tear Ransomware

As you all know, I published the world's first open source ransomware 3 months ago. Unfortunately, tons of people have criticized me on reddit and github. Now, I want to explain the idea behind all of these open source ransomware stuff.

The Motivation

While I was researching about ransomwares, all I can see that lots of fancy diagrams, assembly codes which are tries to explain how it works. It may be easy to understand who are familiar with assembly. But most of people not, especially the newbies. And there wasn't any proper source code for a ransomware sample. My first motivation was provide a source code for newbies, students who are trying to understand the process.

My second motivation was... building a honeypot for script kiddies.

Open Source Ransomware as a Script Kiddie Trap

Most of people blamed me for providing a weapon for script kiddies.

Black Hat Europe 2015 İzlenimleri

Ekip olarak, geçtiğimiz hafta Amsterdam'da düzenlenen Black Hat konferansına katıldık. İzlenimlerim genel olarak şöyle oldu:

- Organizasyon gayet güzel hazırlanmıştı. Business Hall kısmında güvenlik firmaları, bir fuar edasında stantlarını açmıştı. Bedava tişörtler içinde kendimi kaybettim. Aynı kattaki Arsenal kısmında da tool tanıtımları yapılmaktaydı. Bunun yanı sıra barda ücretsiz kahve, yiyecek, alkol servisi yapılıyordu. İnsanların birbirleriyle iletişim kurması için mükemmel bir ortam vardı.

- Konferans binası oldukça büyük ve şehir merkezine yakındı.

- Konferansa çok fazla insan katılmasına rağmen sunumlarda yer bulma, öğlen yemeklerin tükenmesi gibi problemler pek yaşanmadı.

Sunumlar

Katıldığım sunumlar hakkındaki izlenimlerimi ve özetlerimi merak edenler için paylaşmak istiyorum. Slaytları da şuradan indirebilirsiniz.